- SS&C Blue Prism Community

- Local Language

- JP Japan

- RE: 認証情報を取得する際、パスワードを見ることが出来てしまう。

- Subscribe to RSS Feed

- Mark Topic as New

- Mark Topic as Read

- Float this Topic for Current User

- Bookmark

- Subscribe

- Mute

- Printer Friendly Page

認証情報を取得する際、パスワードを見ることが出来てしまう。

- Mark as New

- Bookmark

- Subscribe

- Mute

- Subscribe to RSS Feed

- Permalink

- Email to a Friend

- Report Inappropriate Content

16-02-21 06:55 AM

認証情報及び環境変数のパスワードが、データアイテムへのコピー等で見ることができてしまうことがわかり、対応に苦慮しています(これ自体はBluePrismの仕様とカスタマーサポートより連絡頂いています)。

セキュリティ的に問題になるため、CommunityのIdeaに投稿させて頂いています。

(次の日に同じことで問題だと投稿されてました)

対処方法を考えてみましたが、何かしら抜け道が生じてしまっています。何か情報お持ちであれば、教えて頂ければ幸いです。

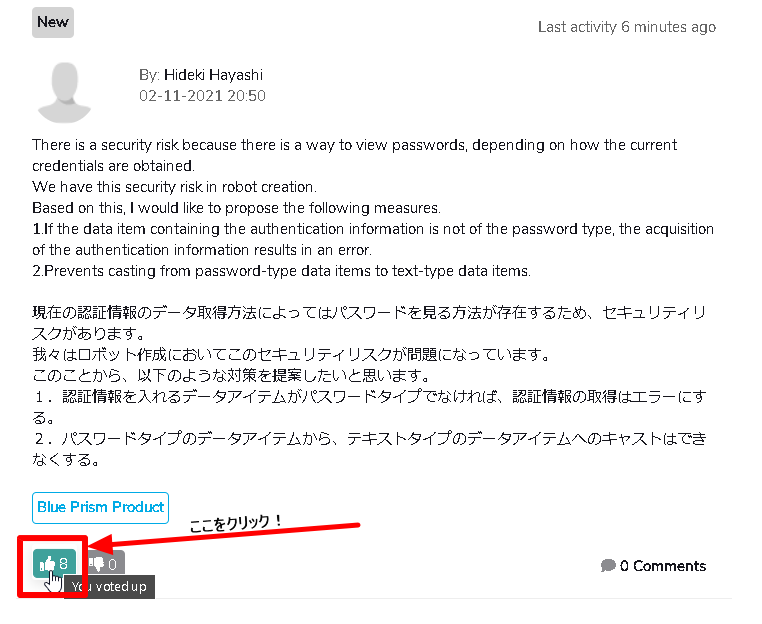

タイトル:The security risk in a Credential manager and Environment variable

Idea Details

| Blueprism | remove preview | ||||||

|

|||||||

------------------------------

Hideki Hayashi

------------------------------

- Mark as New

- Bookmark

- Subscribe

- Mute

- Subscribe to RSS Feed

- Permalink

- Email to a Friend

- Report Inappropriate Content

17-02-21 12:20 AM

ideaにupvoteさせていただきました。

この問題については弊社でも以前から対応に悩んでおりますが、

弊社では

・可能な限り本番環境にしか本番システム用認証情報は登録しない

・本番環境に一般開発者は触らせない

・RPA本番運用担当は比較的高い権限を持ってよいと認められたメンバーのみにする

・RPAが使うシステムアカウントは専用とする

といった運用ルールによってOKとしているのが現状という感じです。

上記のようなルールではもちろん、テスト環境を用意できない上機密性の高いシステムのようなシチュエーションには対応できません。

開発環境に一時的に登録後、権限設定で決められた開発者以外触れないようにするなどの対策を取ったことはありますが…

そもそも決められた開発者であっても閲覧不可な状態が望まれるところです。

------------------------------

Hidetoshi Suzuki

Nissho Electronics

Asia/Tokyo

------------------------------

- Mark as New

- Bookmark

- Subscribe

- Mute

- Subscribe to RSS Feed

- Permalink

- Email to a Friend

- Report Inappropriate Content

17-02-21 11:18 PM

林さま

デンソーの神谷と申します。

Idea Details - Blue Prism Community

へ投票させていただきました。このたびは問題提起をしていただき、ありがとうございます。

未熟者ゆえ、この現象について全く知りませんでした、愕然としております。

この症状を「Blue Prismの仕様」だと諦め、鈴木様が投稿下さったようにユーザ側の運用で回避することは、

恒久策としては、受け入れ難いです。

弊社でBluePrism導入判定する際の決め手の1つとして、その当時唯一弊社内で使用を承認されていたデスクトップ型RPA(Win○ct○r)では実現できないパスワード型で認証情報をサーバに保有できるセキュリティの堅牢性がありました。

これでは、全く堅牢でなく、セキュリティホールと言えるのではないでしょうか。

Ideaに多くの賛同(いいね、Voteup)が集まり、BluePrism英国開発チームがASAP改善をして下さることを切望します。

(ユーザが声を挙げないと対応しない・・・レベルの問題点ではない、という認識ですが・・・今やれることはやる。)

株式会社デンソー 神谷理佐

------------------------------

Risa Kamiya

------------------------------

- Mark as New

- Bookmark

- Subscribe

- Mute

- Subscribe to RSS Feed

- Permalink

- Email to a Friend

- Report Inappropriate Content

18-02-21 01:16 AM

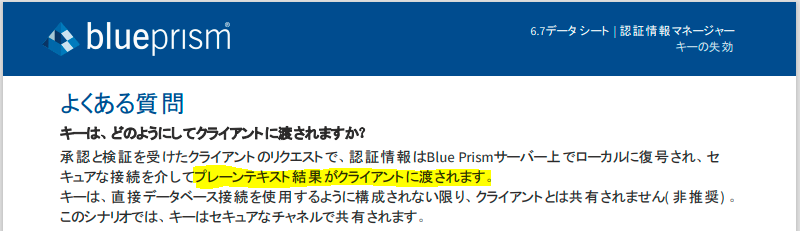

皆様の認識の通り認証情報はBlue Prismサーバー上でローカルに復号され、セ

キュアな接続を介してプレーンテキスト結果がクライアントに渡されます。

公式サイトに下記の通り載ってあります。

v6.7 データ シート - 認証情報マネージャー (blueprism.com)

普通に考えると分かると思いますが、対向システムに入力するのは明文ではないと認証は通れないはずです。

これがIdeaに投稿しても対応ができないかと思います。

なので、退避方法としては日商エレクトロニクスの鈴木様の言う通り、本番環境と開発環境は完全に分けて、本番環境はセキュリティ

権限が高い人しか触れないようにする。(BluePrism公式もこのように推奨してます)

そもそも対向システムは本番環境しか提供できない場合はBluePrismのユーザー権限と認証情報のアクセス権限を合わせて制御することができると思います。

------------------------------

RONG WANG

IT

株式会社 海隆一創

Asia/Tokyo

------------------------------

- Mark as New

- Bookmark

- Subscribe

- Mute

- Subscribe to RSS Feed

- Permalink

- Email to a Friend

- Report Inappropriate Content

18-02-21 01:30 AM

お世話になっております。

京セラドキュメントソリューションズ 林です。

IdeaへのVote、また内容に対しての連絡ありがとうございます。

やはり現状は運用で対応するしかないということですね。

弊社では、認証情報、環境変数は申請制にして台帳を作成して管理するようにしました(まだ申請プロセスを構築したところですが)。

ただ、これでも万全ではないため、何かしらBluePrism側で対応いただきたいと思っています。

ーーーーーーーーーーーーーーーーーーーーーーーー

Hideki Hayashi

KYOCERA Document Solutions

ーーーーーーーーーーーーーーーーーーーーーーーー

------------------------------

Hideki Hayashi

------------------------------

- Mark as New

- Bookmark

- Subscribe

- Mute

- Subscribe to RSS Feed

- Permalink

- Email to a Friend

- Report Inappropriate Content

18-02-21 01:43 AM

デンソー 神谷様、

お世話になっております。

京セラドキュメントソリューションズ 林です。

IdeaへのVote、またこの投稿に意見頂きありがとうございます。

カスタマーサポートとも会話しましたが、どうも考え方が違うということが影響しているようです。

(カスタマーサポートの方はこの考え方(セキュリティ)がわかると言われてました)

現在RPAのプロセスを構築し、その中で認証情報、環境変数、ワークキューに関してはシステム運用者のみ

作成、削除ができる運用(申請プロセス)を作って対応し始めてこの問題がわかりました。

このIdeaに多くの方に賛同いただき、改善につながっていけばと考えます。

------------------------------

Hideki Hayashi

------------------------------

- Mark as New

- Bookmark

- Subscribe

- Mute

- Subscribe to RSS Feed

- Permalink

- Email to a Friend

- Report Inappropriate Content

18-02-21 01:54 AM

海隆一創 王様、

京セラドキュメントソリューションズ 林です。

連絡ありがとうございます。

私どもも本番環境、開発環境と分けて運用しています。

ただ、そうしてもセキュリティ的に問題になることは変わりなく、難しいかもしれませんが、投稿させて頂いたIdea、その他考えて頂けるきっかけになればと思っています。(権限をユーザー(ADグループ)、プロセス限定にすると管理が膨大になり現実問題厳しいです)

現時点では、ロボット作成に当たっては全て申請制にして管理することとしています。

Hideki Hayashi

KYOCERA Document Solutions

------------------------------

Hideki Hayashi

------------------------------

- Mark as New

- Bookmark

- Subscribe

- Mute

- Subscribe to RSS Feed

- Permalink

- Email to a Friend

- Report Inappropriate Content

18-02-21 03:36 AM

一点補足させていただくと、海隆一創 王様も仰っている通りで、BPがパスワードを画面入力する際に平文を持つことは変えようがないので、

BP側の対応でこの問題が万全になるということはないと思います。

分かりやすい例を挙げると「メモ帳をスパイしてそこにパスワードを入力するオブジェクトを作る」のをBPから塞ぐことはできないです。

メモ帳だけならブラックリスト化できるかもですが、対象システムのユーザー名欄にパスワードを入力するようにオブジェクトを変えるだけで同じことができてしまいます。というかなんならパスワード欄に入力した値だってブラウザ等がマスクしたように見せているだけで、多少スクリプトや開発ツールの知識があれば容易に取り出すことが出来ます。

なのでBPに出来るのは

①やるのを面倒にさせる

②この手のことをやったときに必ずログが残るようにする

③やったときに管理者が気付きやすい仕組みを作る

あたりまでで、そもそも実行させない方法は細かい権限設定以外にないと思います。

この論理はあらゆる画面入力自動化ツールに共通ですので、権限設定が細かくできる分BPがセキュリティ観点で優れていることは事実です。

------------------------------

Hidetoshi Suzuki

Nissho Electronics

Asia/Tokyo

------------------------------

- Mark as New

- Bookmark

- Subscribe

- Mute

- Subscribe to RSS Feed

- Permalink

- Email to a Friend

- Report Inappropriate Content

18-02-21 04:14 AM

林さま

当方は教育・開発・テスト・本番と複数ステージのサーバがあります。

テスト・本番サーバに極限られたメンバーだけがアクセスできる 状態なら受け入れることができますが、

多数のユーザ部署開発者がアクセスする教育・開発サーバを持っている状態で、

開発者が認証情報を使った動作をトライする・したいのは自然な動きで、その時に

パスワード型のデータを計算ステージでデータアイテムに出力すれば

平文として取り扱うことが(やればできる)というのは、

BPに限らず、コンピュータの世界ではそういうもんだからね、

と理解することは・・・できないです。何らかの歯止め、ガードが欲しいところ。

デンソー 神谷理佐

------------------------------

Risa Kamiya

------------------------------

- Mark as New

- Bookmark

- Subscribe

- Mute

- Subscribe to RSS Feed

- Permalink

- Email to a Friend

- Report Inappropriate Content

18-02-21 04:30 AM

日綜エレクトロニクス 鈴木様、

お世話になっております。

京セラドキュメントソリューションズ 林です。

補足説明ありがとうございます。

現状はおっしゃる通りのことだと思います。

私は権限設定が細かくできると言われるところに少し違和感があります。

AD認証の場合、ADグループにしかユーザーの役割設定ができないため、複数人が使うプロセス、オブジェクトで必要なケースの場合、

どういう形で認証情報に権限設定するかが課題になります。

また、BluePrismから本番環境では認証情報を使うのは推奨しないと連絡も受けています。

データアイテムとしてオブジェクト等に埋め込んだとしても、共通で使う部品にはできなく、個別、共通にしたとしても

かなりの工夫を凝らす必要があるというところに負荷が掛かると思います。

今回は声を上げることが大事と考えて投稿させていただきました。

以上、よろしくお願い致します。

ーーーーーーーーーーーーーーーーー

Hideki Hayashi

KYOCERA Document Solutions

------------------------------

Hideki Hayashi

------------------------------